( Mis à jour le 28 septembre 2015 )

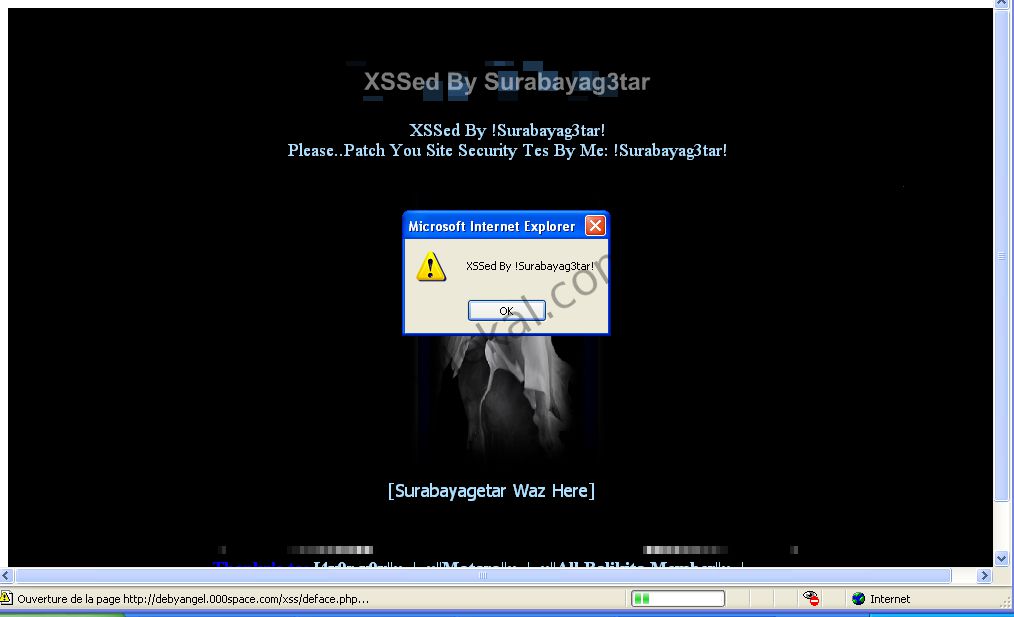

Comme l’indique le site silicon.fr , le FBI a émis une alerte, mardi 7 avril 2015, sur des attaques par « défacement » de sites crées avec le CMS WordPress. Le défacement consiste surtout à modifier la page d’accueil d’un site web et peut aller jusqu’à changer complètement son contenu.

Plus généralement, les attaques réussies sont dues à des codes d’accès FTP ou d’administration trop faciles à trouver, un plugin qui présente des failles de sécurité. Parmi les actions malveillantes les plus fréquentes figure l’insertion de liens de spam cachés dans l’en-tête (header) ou le pied de page (footer) qui génèrent des écrans de spam, redirigeant les visiteurs vers un autre site web pour installer des malwares sur l’ordinateur.

Les attaques peuvent être cachées dans les fichiers de WordPress, les plugins, les templates ou la base de données, dans un iframe ou un code Javascript placé sur une page. Dans une première étape, vous pouvez déterminer les plugins que vous avez installé, connus pour recéler des failles , en scannant votre site via cette adresse. Le codex de WordPress.org propose une longue liste de conseils pour protéger WordPress. En consacrant un peu de temps aux procédures de sécurité de base, vous éviterez des dommages et des pertes de temps liées à la désinfection de votre site.

Les solutions préventives

Concernant les attaques par recherche du login et mot de passe d’administration de votre site, la règle de base est de changer le login par défaut qui est admin et de trouver un mot de passe comprenant au moins 8 caractères avec des minuscules, des majuscules, des chiffres et des lettres. Pour une analyse complète des failles de tous vos plugins, téléchargez l’extension Plugin Vulnerabilities . Pour bloquer les recherches frauduleuses de vos codes d’administration WordPress, installez le plugin Limit Login Attempts qui bloque l’accès à votre site à l’adresse IP d’un attaquant pour quelques minutes ou pour par défaut, pour 24h au terme de 3 tentatives infructueuses. Vous pouvez augmenter ce délai.

Notez bien qu’il existe bien d’autres types d’attaques que la tentative de découverte de vos codes d’accès au back-office pour compromettre votre site.

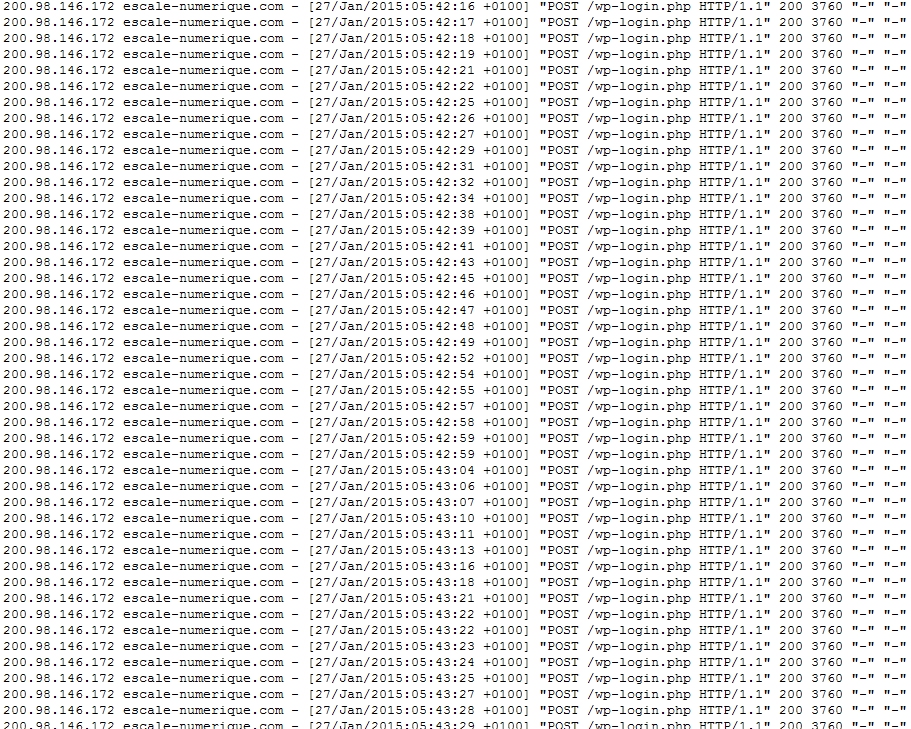

Depuis la rédaction de ce billet , ce site est attaqué plusieurs fois par semaine, même s’il ne contient aucune donnée critique ou confidentielle. L’intrusion se fait par une simple attaque en force brute qui tente de découvrir le couple Login/Mot de passe. Comme dans la plupart des attaques, le but de d’y loger des codes malveillants

L’attaque est la plus discrète possible

L’objet de l’attaque n’est plus de modifier votre page d’accueil ou d’effacer des pages mais de placer un code qui soit le plus discret possible afin de ne pas réveiller les soupçons.

Pourquoi votre site est-il attaqué ?

Les buts sont multiples. Depuis la collecte de coordonnées personnelles, jusqu’à la transformation de votre site en réseau de bots. Il sera ainsi utilisé avec des milliers d’autres sites pour une attaque coordonnée. Le site securiteinfo recense les très nombreuses raisons pour lesquelles votre site intéresse les pirates. Sachez qu’au delà de l’aspect financier ou intrusif, votre responsabilité peut être engagée en cas de litige.

Soyez le premier à commenter